In our previous article, we did some pre-coding to access Azure DevOps REST API. We got all the projects of a DevOps Organization as a list by executing an elementary request. Now, we should enlarge our knowledge with further examples.

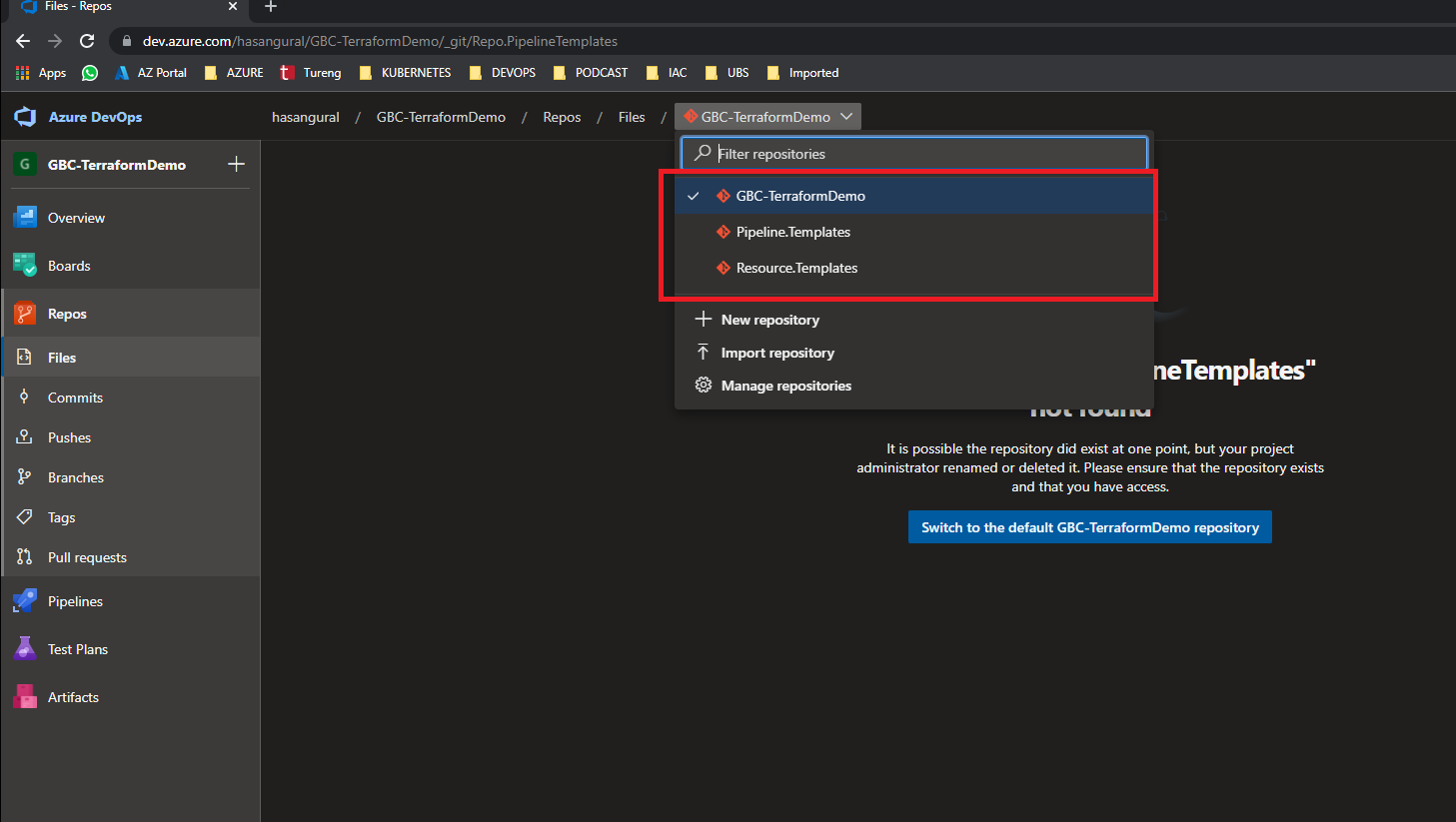

Let's do an example where we try to access all the repositories as a list in an Azure DevOps Project. This is how the repository list looks from the interface of the AzDo.